As Ameaças Invisíveis no Mundo Digital

Texto escrito por João Cerqueira e Pedro Teixeira

Pentesters da WeSecure – A Roboyo Group Company

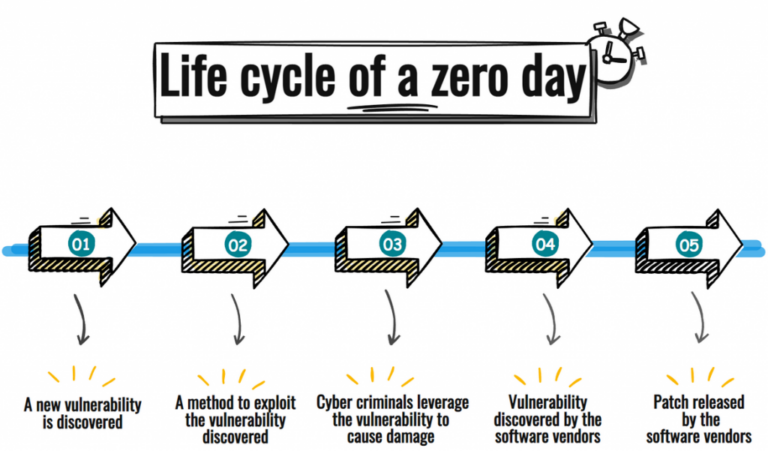

As vulnerabilidades Zero-Day são uma das ameaças mais perigosas e evasivas enfrentadas por organizações de todos os tamanhos, pois representam falhas de segurança desconhecidas e consequentemente não corrigidas que podem ser exploradas por cibercriminosos. Embora as vulnerabilidades de Zero-Day sejam normalmente desconhecidas pela comunidade em geral, também é possível que estas sejam tornadas públicas e exploradas ativamente, sem que haja um patch / correção disponível. Isto pode deixar organizações e utilizadores vulneráveis a ataques direcionados, campanhas de malware e outras formas de cibercrime. Alguns ataques recentes de alto nível demonstraram o impacto no mundo real destas vulnerabilidades e a necessidade de as organizações serem proativas nas suas medidas de cibersegurança.

Neste artigo, vamos explorar o conceito de vulnerabilidades Zero-Day, discutir estratégias para reduzir o risco de exploração e analisar as limitações das abordagens atuais. Também discutiremos etapas adicionais que as organizações podem adotar como medida de prevenção e incentivar os leitores a tomar medidas para proteger os seus sistemas contra estas ameaças ocultas.

Vulnerabilidades Zero-Day e o Seu Impacto

Vulnerabilidades Zero-Day são vulnerabilidades no software que são desconhecidas pelo fornecedor do mesmo, tornando-as um alvo principal para cibercriminosos que procuram explorar a vulnerabilidade. Estas vulnerabilidades podem ser exploradas de várias maneiras, inclusive através de ataques de phishing, “drive-by” downloads e/ou outros tipos de malware. Alguns exemplos recentes de vulnerabilidades Zero-Day incluem o Zero-Day Remote Code Execution on Lexmark Printers e Multiple Cross-Site Scripting vulnerabilities on DMS. Foram ainda lançados em abril novos Patches de Segurança pela Apple, Google e Microsoft de maneira a corrigir centenas de vulnerabilidades Zero-Day que estavam a ser exploradas no mundo real.

Isto demonstra o perigo a que as organizações estão expostas e o porquê de ser importante estar sempre atualizado no que diz respeito à segurança dos seus sistemas e ao que está a acontecer no mundo da cibersegurança em geral.

Nos últimos anos, várias vulnerabilidades Zero-Day de alto perfil foram descobertas e exploradas por atacantes, causando danos significativos a organizações e indivíduos.

Alguns Exemplos:

- Em setembro de 2021, a Apple lançou várias atualizações para corrigir uma vulnerabilidade de Zero-Day que estava a ser ativamente explorada por cibercriminoso/s. Esta vulnerabilidade, encontrada no mecanismo do Browser WebKit usado pela empresa, pode permitir que um atacante execute de forma arbitrária código malicioso no dispositivo de um utilizador e obtenha o controlo do mesmo.

- No final de 2020 foi descoberta uma vulnerabilidade Zero-Day em ação, tendo a SolarWinds como vítima. Nesse ataque, os hackers exploraram uma vulnerabilidade Zero-Day na plataforma de gestão de TI SolarWinds Orion para obter acesso às redes de várias agências governamentais e empresas privadas. Os atacantes conseguiram extrair dados confidenciais e instalar malware nas redes das vítimas, causando danos e disrupções significativas.

- O Ransomware WannaCry Attack ocorreu em maio de 2017, afetando milhares de computadores em todo o mundo, foi um dos maiores ciberataques da história, afetando organizações em mais de 150 países. O malware utilizou uma vulnerabilidade no Windows, conhecida como EternalBlue, para se espalhar pela rede e encriptar os ficheiros dos utilizadores. Este ataque gerou um prejuízo estimado em milhares de milhões de dólares e destacou a importância da cibersegurança.

Estes exemplos demonstram o impacto no mundo real das vulnerabilidades de Zero-Day e a necessidade de as organizações serem proativas nas suas medidas de cibersegurança. Sem as proteções adequadas, estas vulnerabilidades podem ser exploradas por cibercriminosos para obter acesso não autorizado, roubar dados confidenciais ou causar outros tipos de danos. É fundamental que as organizações tomem as medidas necessárias para identificar e mitigar estas vulnerabilidades antes que possam ser exploradas.

Reduzir o Risco de Vulnerabilidades Zero-Day

Manter os sistemas atualizados é fundamental para evitar vulnerabilidades de Zero-Day. Essas atualizações incorporam correções de segurança, melhorias de código e outros mecanismos de proteção que fortalecem a resistência do sistema contra ciberataques. Além disso, ao implementar essas atualizações, as organizações demonstram um compromisso contínuo com a segurança da informação, o que dissuade potenciais atacantes e reduz a probabilidade de serem alvo de ataques maliciosos de Zero-Day. Ao manter os sistemas atualizados, as organizações podem garantir a proteção contra vulnerabilidades conhecidas e reduzir o risco de serem vítimas de uma vulnerabilidade de Zero-Day.

Estas vulnerabilidades representam um desafio significativo para as organizações, pois geralmente são desconhecidas e não corrigidas. No entanto, existem várias etapas que as organizações podem seguir para reduzir o risco dessas vulnerabilidades e minimizar o seu impacto:

- Manter os softwares e sistemas atualizados com os patches e atualizações de segurança mais recentes. Embora estas atualizações possam não abordar necessariamente todas as vulnerabilidades Zero-Day, elas podem ajudar a reduzir o risco de exploração de vulnerabilidades conhecidas.

- Considerar usar “Intrusion detection and prevention systems (IDPS)” para ajudar a identificar e bloquear ataques direcionados a vulnerabilidades de Zero-Day.

- Implementar uma abordagem de defesa em camadas. Isto envolve o uso de uma combinação de tecnologias, políticas e procedimentos para fornecer várias camadas de proteção contra ataques. Por exemplo, as organizações podem optar por usar firewalls, utilizar software de antivírus e filtrar o conteúdo de maneira a bloquear o tráfego malicioso e prevenir infeções através de malware.

- Desenvolver um forte plano de resposta a incidentes que descreva as etapas a serem tomadas no caso de uma vulnerabilidade de Zero-Day ser explorada. Este plano deve incluir procedimentos para identificar e conter o ataque, bem como para restaurar sistemas e dados de volta ao seu estado anterior.

- Considerar investir em serviços de inteligência de ameaças que possam fornecer informações em tempo real sobre ameaças e vulnerabilidades emergentes. Isso pode ajudar as organizações a ficarem à frente e tomar medidas proativas para proteger os seus sistemas e dados contra ciberataques.

Ao seguir estas etapas, as organizações podem reduzir o risco de vulnerabilidades Zero-Day e minimizar o impacto de quaisquer ataques que ocorram.

Limitações da Mitigação de Vulnerabilidades Zero-Day

Embora existam várias etapas que as organizações podem tomar para mitigar os riscos de vulnerabilidades de Zero-Day, é importante reconhecer que também há limitações para essas abordagens:

- Manter o software e os sistemas atualizados com os últimos patches e atualizações de segurança pode ser um desafio para organizações com ambientes de TI complexos. Também pode ser difícil identificar e priorizar vulnerabilidades que requerem atenção imediata. Além disso, algumas vulnerabilidades de Zero-Day podem não ter ainda um patch disponível, deixando as organizações vulneráveis até que uma correção seja desenvolvida.

- Os IDPS não são infalíveis e podem gerar falsos positivos, potencialmente levando a interrupções desnecessárias do tráfego legítimo. Estes também podem ser contornados por atacantes que consigam evitar a deteção.

- Embora uma abordagem de defesa em camadas possa ajudar a reduzir o risco de exploração de vulnerabilidades de Zero-Day, esta também pode aumentar a complexidade e o custo para as organizações. Para além disso, alguns ataques podem contornar certas camadas de defesa, deixando as organizações vulneráveis à sua exploração.

- Os planos de resposta a incidentes só são eficazes se forem testados e atualizados regularmente. Sem testes e atualizações regulares, os planos de resposta a incidentes podem não ser eficazes na resposta a ameaças novas e em evolução.

- Os serviços de inteligência de ameaças podem ser caros e podem não fornecer proteção completa contra todas as vulnerabilidades de Zero-Day. Adicionalmente, a eficácia destes serviços depende da qualidade e oportunidade da informação prestada.

Ou seja, embora existam várias etapas que as organizações podem tomar para mitigar os riscos de vulnerabilidades Zero-Day, é importante reconhecer que estas abordagens têm limitações. As organizações devem se esforçar para equilibrar os benefícios destas abordagens com as limitações e investir em medidas de segurança abrangentes que cubram vários aspetos da cibersegurança.

Passos Adicionais para Reduzir o Risco de Zero-Days

Para além das etapas descritas anteriormente, há medidas adicionais que as organizações podem adotar para reduzir ainda mais o risco de vulnerabilidades de Zero-Day:

- As organizações podem investir em avaliações regulares de especialistas de segurança e testes de penetração para identificar possíveis vulnerabilidades antes que estas possam ser exploradas por cibercriminosos. Isto pode ajudar as organizações a ficar um passo à frente dos atacantes e a lidar proativamente com os potenciais riscos.

- A implementação de uma whitelist em aplicações pode ajudar na prevenção de execução de software não autorizado, reduzindo assim a superfície de ataque e mitigando o risco de Zero-Day Exploits.

- Os programas de treino e consciencialização de funcionários podem ajudar a reduzir o risco de ataques de phishing e outras táticas de engenharia social que podem ser usadas para explorar vulnerabilidades de Zero-Day. Os funcionários devem ser treinados para identificar e reportar e-mails e outras comunicações suspeitas e devem estar cientes dos riscos potenciais associados à abertura de anexos não requisitados ou ao clicar em links desconhecidos.

- A implementação de um modelo de segurança como o zero-trust pode ajudar a reduzir o risco de acesso não autorizado a dados e sistemas confidenciais, limitando o impacto potencial de “Zero-Day Exploits”.

- As organizações podem considerar aproveitar as tecnologias emergentes tal como a Inteligência Artificial e “Machine Learning”, para ajudar a detetar e responder a vulnerabilidades de Zero-Day com mais rapidez e eficácia. Estas tecnologias podem ser usadas para analisar grandes quantidades de dados e identificar comportamentos anómalos que podem indicar um “Zero-Day Exploit”.

Em suma, embora não haja uma solução mágica para mitigar os riscos de vulnerabilidades Zero-Day, as organizações podem tomar medidas adicionais para reduzir os seus riscos e aumentar a sua ciber-resiliência.

Conclusão

As vulnerabilidades Zero-Day representam um risco significativo para organizações de todos os tamanhos e podem ser difíceis de detetar e mitigar. Embora seja impossível eliminar completamente o risco de Zero-Day Exploits, existem medidas que as organizações podem tomar para reduzir o risco e aumentar a sua ciber-resiliência.

Manter-se atualizado com patches de software, implementar uma forte postura de segurança, investir em avaliações regulares de segurança e treinar os funcionários são medidas importantes que as organizações podem tomar para mitigar o risco de vulnerabilidades Zero-Day. Para além disso, as organizações podem aproveitar as tecnologias emergentes, para ajudar a detetar e responder a Zero-Day Exploits com mais rapidez e eficácia.

À medida que o cenário de ameaças continua a evoluir, é importante que as organizações permaneçam vigilantes e proativas na sua abordagem à cibersegurança. Ao adotar uma abordagem multifacetada para reduzir o risco de vulnerabilidades de Zero-Day, as organizações podem-se proteger melhor contra ciberataques e proteger os seus ativos e dados críticos/sensíveis.

Referências

https://en.wikipedia.org/wiki/Zero-day_(computing)

https://portswigger.net/daily-swig/radio-silence-from-dms-vendor-quartet-over-xss-zero-days

https://www.wired.com/story/apple-google-microsoft-zero-day-critical-update-april/

https://thestack.technology/april-patch-tuesday-2023-new-windows-zero-day-and-cve-2013-3900/

https://www.theregister.com/2021/09/13/apple_ios_macos_security_fixes/

https://www.cloudflare.com/learning/security/ransomware/wannacry-ransomware/

https://www.spiceworks.com/it-security/vulnerability-management/articles/what-is-idps/

Para mais informações contacte-nos.

MORADA

Rua Soares dos Reis, nº765 – 3

4400 – 317 Vila Nova de Gaia

Portugal

TELEFONE

+351 932 942 000 (custo de chamada para rede móvel nacional)

+351 223 744 827(custo de chamada para rede fixa nacional)

Artigos recentes

- EUVD: O Novo Pilar Europeu na Gestão de Vulnerabilidades

- ISO/IEC 42001: Guia Completo para o Sistema de Gestão de Inteligência Artificial (AIMS)

- [ALERTA] Vulnerabilidades em dispositivos Android

- ISO 23894: Como Gerir os Riscos da Inteligência Artificial na sua Empresa

- Assistentes virtuais e cibersegurança: como proteger os seus dados